利用python實現凱撒密碼加解密功能

凱撒密碼介紹

凱撒密碼是一種非常古老的加密方法,相傳當年凱撒大地行軍打仗時為了保證自己的命令不被敵軍知道,就使用這種特殊的方法進行通信,以確保信息傳遞的安全。他的原理很簡單,說到底就是字母于字母之間的替換。

實驗目的

應用Python程序設計語言的相關知識,理解并實現凱撒密碼加解密過程。

實驗內容

任務1:運行import this, 觀察代碼運行結果;查看this.py源文件(可以在Python安裝目錄下的Lib文件夾下找到),分析它的原理。任務2:實現凱撒密碼加解密過程。

實驗環境

Python 3.8

實驗步驟

在實驗的第一部分,觀察import this的運行結果,分析原理;

在實驗的第二部分,實現凱撒加解密過程。實驗代碼及運行結果

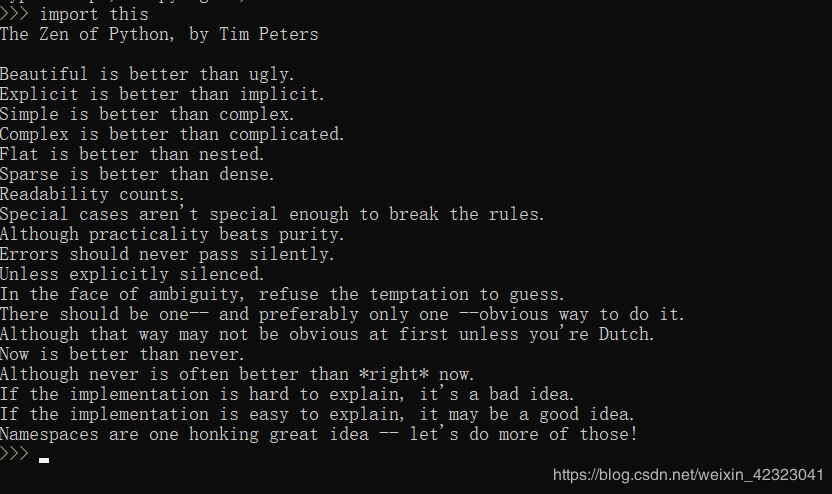

1.import this

運行結果

原理分析

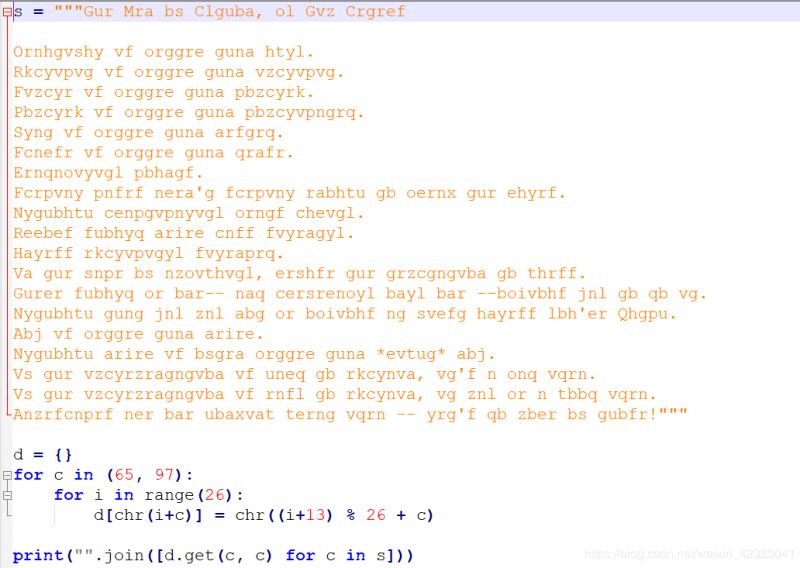

觀察this.py文件:

可見,該段代碼其實就是一個凱撒解密過程。c取元組中的兩個值65和97,分別對應ASCII碼中的’A’和’a’。以從65開始的循環為例,i從0到25, 每一次循環,d[chr(i+c)] = chr((i+13) % 26 + c)這句代碼都在更新d列表中的鍵值對。從0開始到12,定義了從’A’:’N’、’B’:’O’一直到’Z’:’M’這樣一系列鍵值對。由于對26取余,從i=13 開始,這個過程反轉了過來,一直到i=25,定義了從’M’:’Z’到’N’:’A’的鍵值對。在 c = 97 的循環中執行同樣的操作,得到小寫字母a~z的映射。于是在字典d中形成了52個這樣一一對應的鍵值對。最后一句print(''.join([d.get(c, c) for c in s])),調用get()輸入為字典d的鍵,輸出為其對應的值,如果在字典d中沒有這樣的鍵值對,例如標點、空格,則返回其本身,最后通過join()形成新的字符串。

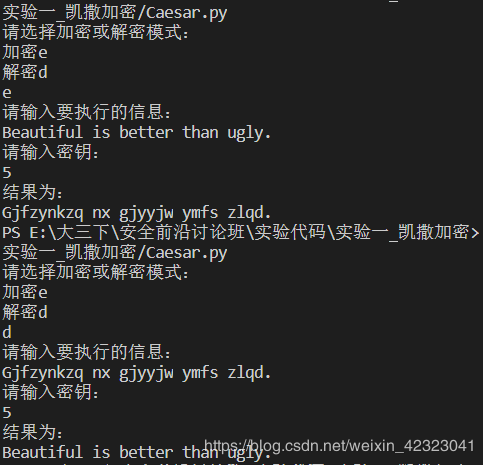

2.實現凱撒加解密過程

實驗代碼

def getMode(): while 1: print(’請選擇加密或解密模式:’) print(’加密e’) print(’解密d’) mode = input() if mode in 'e d'.split(’ ’,1): return mode else: print('請重新輸入:')def getMessage(): print(’請輸入要執行的信息:’) return input()def getKey(): print('請輸入密鑰:') key = int(input()) return keydef encrypt(mode,message,key): if mode == ’d’: key = -key d = {} for c in (65, 97): for i in range(26): d[chr(i+c)] = chr((i+key) % 26 + c) print('結果為:') print(''.join([d.get(c, c) for c in message])) #這里套用了this.py文件mode = getMode()message = getMessage()key = getKey()encrypt(mode,message,key)

運行結果

總結

到此這篇關于利用python實現凱撒密碼加解密的文章就介紹到這了,更多相關python 凱撒密碼加解密內容請搜索好吧啦網以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持好吧啦網!

相關文章:

網公網安備

網公網安備