Java substring原理及使用方法實(shí)例

substring :網(wǎng)絡(luò)譯義是截取字符串中的子串它的功能也是如翻譯一樣是 java中截取字符串的一個(gè)方法。

下面有一個(gè)例題代碼如下:

public static void main(String[] args) { String names[] = {'Thomas', 'Peter', 'Joseph'}; String pwd[] = new String[3]; int idx = 0; try {for (String n : names) { pwd[idx] = n.substring(2, 6); idx++; }} catch(Exception e) {System.out.println('Invalid Name');} for (String p : pwd) {System.out.println(p);} }

如代碼所示,下面解剖一下這個(gè)代碼: 創(chuàng)建了一個(gè)數(shù)值names 有三個(gè)數(shù)值分別是 'Thomas', 'Peter', 'Joseph' new了一個(gè)新的數(shù)組命名為pwd 創(chuàng)建變量idx為0;

下面進(jìn)行了循環(huán),遍歷賦值等操作并進(jìn)行了捕獲異常。好現(xiàn)在拋開異常的知識(shí)點(diǎn)和增強(qiáng)for循環(huán)的知識(shí)點(diǎn)不管,直接來到 pwd[idx] = n.substring(2, 6);這一行代碼 如何理解 可以知道,將names遍歷第一次為Thomas string會(huì)自動(dòng)轉(zhuǎn)化成字符串,然后使用substring來講n截取(2,6)下標(biāo)為2(包括2)到6(不包括6)之間的字符串。得到的是omas 賦值給pwd[0]idx++;這樣子pwd[0]就為omas ,第二次遍歷為Peter 同樣用substring來截取,由于Peter的長(zhǎng)度只有五位,所以substring截取不到出現(xiàn)了異常。代碼就直接走異常輸出Invalid Name 走完trycatch塊,進(jìn)行下面的for循環(huán)遍歷pwd數(shù)組 pwd數(shù)組 用腳指頭想都可以想出來 它的值為 'pwd[0]=omas pwd[1]=null pwd[2] =null '。

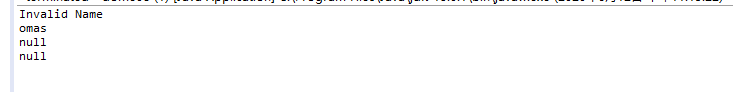

所以控制臺(tái)最后輸入的值如下所示:

tostring簡(jiǎn)單用法:

String a = 'abcdefg'; String a1 = a.substring(1,4); System.out.println(a1);

截取字符串 a中下標(biāo)從1(包含1) 開始到 4 (不包含4) 結(jié)束的字符串 答案是 bcd

當(dāng)截取的索引大于該字符串的長(zhǎng)度時(shí)將會(huì)報(bào)錯(cuò)。

以上就是本文的全部?jī)?nèi)容,希望對(duì)大家的學(xué)習(xí)有所幫助,也希望大家多多支持好吧啦網(wǎng)。

相關(guān)文章:

1. 利用CSS制作3D動(dòng)畫2. 讓chatgpt將html中的圖片轉(zhuǎn)為base64方法示例3. asp畫中畫廣告插入在每篇文章中的實(shí)現(xiàn)方法4. 熊海CMS代碼審計(jì)漏洞分析5. CSS Hack大全-教你如何區(qū)分出IE6-IE10、FireFox、Chrome、Opera6. ASP編碼必備的8條原則7. WMLScript腳本程序設(shè)計(jì)第1/9頁8. 使用純HTML的通用數(shù)據(jù)管理和服務(wù)9. asp中Request.ServerVariables的參數(shù)集合10. PHP session反序列化漏洞深入探究

網(wǎng)公網(wǎng)安備

網(wǎng)公網(wǎng)安備